Email Lampiran PDF Untuk Mengontrol Backdoor Siluman

Tuesday, February 5, 2019

Add Comment

Turla, kelompok cyberespionage Rusia yang sangat canggih, juga dikenal sebagai Snake dan Uroburos, selama beberapa tahun terakhir telah menggunakan PDF dalam surel untuk mengendalikan pintu belakang Microsoft Outlook yang tersembunyi. Para korban backdoor terbaru termasuk Kantor Luar Negeri Federal Jerman, kontraktor pertahanan yang signifikan, dan kantor asing setidaknya dari dua negara Eropa lainnya. Dalam serangan terhadap Kantor Luar Negeri Federal Jerman, Turla menjatuhkan pintu belakang pada beberapa sistem dan menggunakannya untuk mencuri data.Penelitian ESET terbaru menawarkan sekilas ke dalam mekanisme backdoor yang sangat tersembunyi dan tangguh yang dapat dikendalikan sepenuhnya oleh kelompok cyberespionage cyber melalui PDF yang dilampirkan pada email.

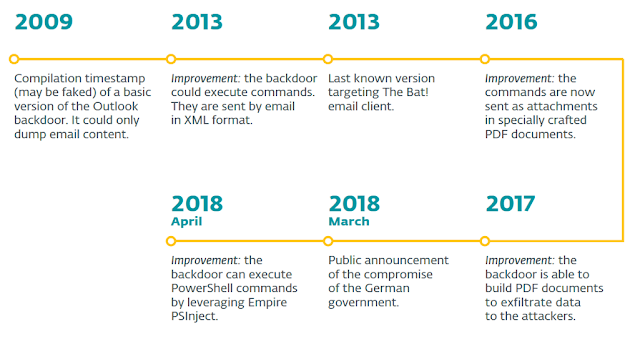

Stempel waktu dalam kode malware menyarankan bahwa Turla mengembangkan versi dasar dari backdoor Outlook pada 2009. Iterasi pertama malware hanya dapat membuang email. Sejak itu, grup ini telah menambahkan fitur baru untuk menjadikannya alat yang sangat tersembunyi dan tangguh untuk mencuri data dari jaringan target. Pada 2013 Turla memperkenalkan kemampuan yang memungkinkan backdoor untuk mengeksekusi perintah yang dikirim melalui email dalam format XML. Pada 2006, grup ini menambahkan kemampuan malware untuk menanggapi perintah yang dikirim sebagai lampiran email dalam dokumen PDF yang dibuat khusus. Versi terbaru yang dirilis pada April 2018 menggabungkan kemampuan untuk mengeksekusi skrip PowerShell langsung di memori komputer.

|

| Sumber Gambar : Turla Outlook backdoor timeline |

Kebanyakan backdoors menggunakan HTTP atau HTTPS untuk berkomunikasi dengan server perintah dan kontrol (C2 atau CnC) mereka, dan beberapa menggunakan protokol lain seperti DNS. Khas, lalu lintas jaringan yang terkait dengan protokol ini sangat dimonitor atau disaring, terutama di organisasi besar dan entitas pemerintah. Backdoor adalah pustaka tautan dinamis mandiri yang dapat menginstal sendiri dan berinteraksi dengan Outlook dan klien email lainnya. Ini menarik data melalui pertukaran email, yang berarti bahwa ia menghindari deteksi oleh banyak produk pencegahan kehilangan data yang biasa digunakan. Data terlampir dalam wadah PDF, yang juga terlihat tidak bermasalah bagi banyak solusi. yang berarti ia menghindari deteksi oleh banyak produk pencegahan kehilangan data yang biasa digunakan. Data terlampir dalam wadah PDF, yang juga terlihat tidak bermasalah bagi banyak solusi. yang berarti ia menghindari deteksi oleh banyak produk pencegahan kehilangan data yang biasa digunakan. Data terlampir dalam wadah PDF, yang juga terlihat tidak bermasalah bagi banyak solusi.

Kemampuan backdoor Outlook

Ini dapat berfungsi secara independen dan tidak memerlukan koneksi internet penuh dan dapat beroperasi di komputer mana pun. Ini bermanfaat dalam lingkungan yang dikontrol ketat. Selain itu, bahkan jika alamat email penyerang dinonaktifkan, mereka masih bisa mendapatkan kembali kendali dengan mengirimkan perintah dari alamat lain. Dengan demikian, malware ini hampir tangguh. Kemampuan lain yang signifikan dari Outlook backdoor adalah ia menggunakan pesan email untuk berkomunikasi dengan penyerang, alih-alih mengandalkan server C2 (Command & Control).

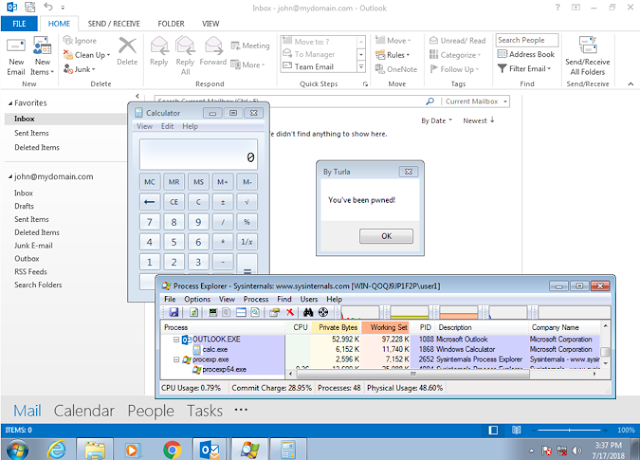

Gambar di bawah ini menunjukkan pelaksanaan Kotak Pesan dan peluncuran kalkulator setelah Outlook menerima email yang berisi dokumen PDF itu. Ini menunjukkan bahwa pintu belakang ini tampaknya dirancang untuk menerima perintah melalui lampiran email PDF.

|

| Sumber Gambar : Execution of the commands specified in the PDF document. |

Target Turla

Grup Turla telah menggunakan pintu belakang Outlook dalam serangan yang menargetkan beberapa pemerintah Eropa dan kontraktor pertahanan. Sejauh ini, kelompok itu telah menggunakan pintu belakang untuk menargetkan Menteri Luar Negeri Perancis dan Organisasi Keamanan dan Kerjasama Eropa . Sebagian besar pemerintah memiliki jaringan yang sangat ketat. Organisasi berisiko tidak hanya dimata-matai oleh kelompok Turla yang menanam pintu belakang, tetapi juga oleh penyerang lainnya. Backdoor mengeksekusi semua perintah yang diterimanya, tanpa bisa mengenali operator. Sangat penting untuk memantau email untuk perilaku yang tidak biasa, seperti penerusan setiap email ke alamat email eksternal.

Organisasi harus memberi tahu karyawan mereka tentang penipuan ini dan memberikan pelatihan Kesadaran Keamanan secara teratur. Demikian informasi seputar backdoor semoga kita menjadi lebih waspada terhadap serangan cyber.

0 Response to "Email Lampiran PDF Untuk Mengontrol Backdoor Siluman"

Post a Comment